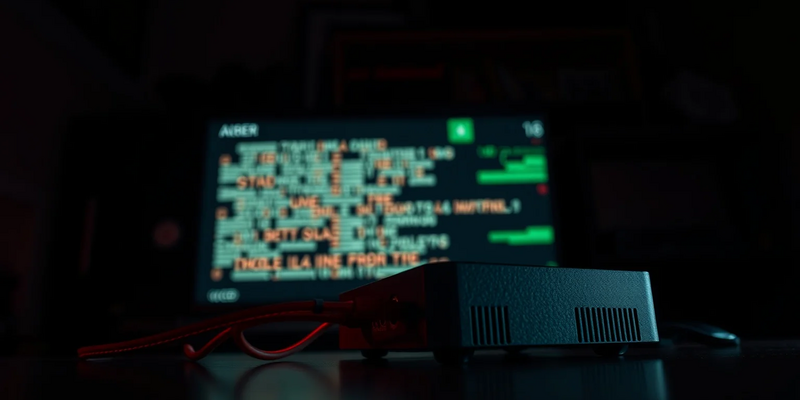

Kimwolf-Botnet: Zwei Millionen Smart-TVs für Cyberkriminalität gekapert

15.01.2026 - 19:31:12Ein massiver Android-Botnetz hat weltweit über zwei Millionen Geräte in Privathaushalten infiziert. Die Schadsoftware namens Kimwolf verwandelt günstige Smart-TVs und Streaming-Boxen in ein mächtiges Werkzeug für Erpressungsangriffe und Datenklau – und vermietet die Internetanschlüsse der Opfer gewinnbringend weiter.

Infektion über die Lieferkette: Vorbelastete Geräte im Umlauf

Die Bedrohung ist besonders tückisch, weil sie oft schon beim Kauf beginnt. Sicherheitsforscher der Firma Synthient fanden heraus, dass viele der betroffenen Android-Geräte bereits mit Schadsoftware oder unsicherer Software ausgeliefert werden. Billig-Produkte aus Fernost enthalten oft Software-Entwicklungskits (SDKs) von Proxy-Anbietern, die die Geräte heimlich in das Botnetz einbinden. Ein systemisches Problem in der Lieferkette entsteht.

Die Hauptschwachstelle ist der standardmäßig aktivierte Android Debug Bridge (ADB)-Dienst, der häufig ohne jede Authentifizierung läuft. Über diesen Zugang können Angreifer die Kimwolf-Malware remote installieren. Der Botnetz wächst explosionsartig, indem er selbst über gehackte Heimrouter nach neuen, ungeschützten Geräten sucht.

Die jüngsten Fälle wie Kimwolf zeigen eindrücklich, wie schnell vernetzte Haushaltsgeräte zum Einfallstor für Cyberkriminelle werden. Wenn Router, Smart‑TVs oder Streaming‑Boxen missbraucht werden, kann das ganze Netzwerk Ihrer Familie betroffen sein. Ein kostenloses E‑Book erklärt, welche Schwachstellen Angreifer bevorzugen, welche Sofort-Maßnahmen wirklich helfen und wie Sie Ihr Heimnetz werkzeuglos stärken können. Jetzt Gratis-Cybersecurity-Report herunterladen

Das Geschäftsmodell: DDoS-Angriffe und gemietete Bandbreite

Hinter Kimwolf steht laut Analysen dieselbe Gruppe wie hinter dem bekannten AISURU-Botnetz. Sie haben mehrere Einnahmequellen erschlossen. Zum einen bieten sie DDoS-Angriffe als Dienstleistung an. Das Netzwerk soll Attacken mit einer Spitzenlast von fast 30 Terabit pro Sekunde stemmen können – eine Rekordmarke.

Zum anderen vermarkten sie die gekaperten Internetanschlüsse als Residential-Proxy-Dienst. Andere Cyberkriminelle können so ihre bösartigen Aktivitäten, wie etwa Credential-Stuffing-Angriffe, über die IP-Adressen ahnungsloser Privathaushalte leiten. Das macht die Angriffe extrem schwer zurückzuverfolgen. Ein Großteil der Infektionen wurde in Vietnam, Brasilien, Indien und Saudi-Arabien identifiziert.

Gegenmaßnahmen: 550 Kommando-Server blockiert

Die Cybersicherheitsbranche schlägt zurück. Lumens Black Lotus Labs gab heute bekannt, über 550 Kommando- und Kontrollserver (C2) des Botnetzes blockiert und vom Netz genommen zu haben. Dieser Schlag gegen die Infrastruktur ist bedeutend, doch die Betreiber haben in der Vergangenheit gezeigt, dass sie ihre Systeme nach solchen Aktionen schnell wiederherstellen können.

Der Botnetz nutzt fortschrittliche Tarnmethoden wie DNS over TLS (DoT) und Blockchain-Domains, um seine Kommunikation zu verschleiern und die Abschaltung von Servern zu erschweren. Die ersten öffentlichen Analysen zu Kimwolf stammen vom chinesischen Sicherheitsunternehmen QiAnXin XLab.

Smart-Home als Sicherheitsrisiko: Was Nutzer tun können

Der Fall Kimwolf unterstreicht ein wachsendes Problem im Internet der Dinge (IoT). Je mehr günstige, vernetzte Geräte in Haushalte einziehen, desto größer wird die Angriffsfläche für Cyberkriminalität. Die Vorbelastung in der Lieferkette stellt Verbraucher und Sicherheitsexperten vor enorme Herausforderungen.

Experten raten dringend zur Vorsicht beim Kauf von No-Name-Android-TV-Boxen. Nutzer sollten prüfen, ob der ADB-Dienst deaktiviert werden kann, Software nur aus vertrauenswürdigen Quellen installieren und regelmäßig nach Sicherheitsupdates suchen. Bei Verdacht auf eine Infektion kann ein Werksreset nötig sein. In manchen Fällen hilft nur die Entsorgung des Geräts. Der Kampf gegen Botnetze wie Kimwolf erfordert anhaltende Wachsamkeit und internationale Zusammenarbeit.

PS: Wenn Sie Ihr Heimnetz dauerhaft schützen wollen, lohnt sich ein kurzer, praxisorientierter Sicherheits-Check. Das Gratis‑E‑Book fasst leicht umsetzbare Maßnahmen zusammen – von Router‑Konfiguration über Update‑Routine bis zur Erkennung kompromittierter Geräte – und zeigt, wie Sie Angriffsvektoren minimieren, ohne Expertenwissen. Kostenloses E‑Book zur Cyber-Security herunterladen