Polizei sprengt milliardenschweres QR-Code-Betrugsnetz

09.11.2025 - 06:02:12Parkscheine als Falle: So funktionierte das System

Europol zerschlägt internationale Betrugsringe: 18 Festnahmen nach jahrelangen Ermittlungen. Die Täter erbeuteten über 300 Millionen Euro – mit manipulierten QR-Codes auf Parkscheinautomaten und gefälschten Banking-Seiten.

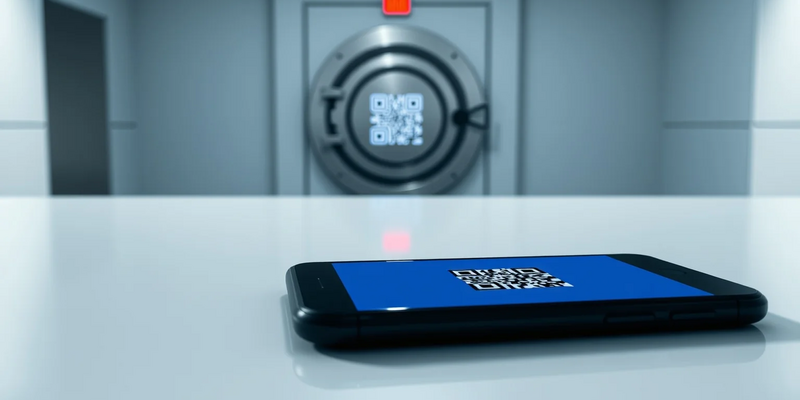

Eine koordinierte Razzia in neun Ländern hat mehrere hochprofessionelle Betrugsnetzwerke ausgehoben, die mit gefälschten QR-Codes Millionen Menschen um ihr Geld brachten. Die am 6. November 2025 bekannt gegebene “Operation Chargeback” gilt als Durchbruch im Kampf gegen eine neue Generation von Cyberkriminalität, die sich die Allgegenwart von QR-Codes zunutze macht.

Die Bilanz der Ermittler ist erschreckend: Die Banden sollen mindestens 300 Millionen Euro gewaschen und die Kreditkartendaten von rund 4,3 Millionen Menschen in 190 Ländern missbraucht haben. Eine Dimension, die zeigt: “Quishing” – die Kombination aus QR-Code und Phishing – hat sich längst zur industriellen Betrugsmasche entwickelt.

Wenn Sie QR-Codes per Smartphone nutzen, reicht oft ein falscher Klick, um auf einer täuschend echten Banking-Seite zu landen. Ein kostenloses Sicherheitspaket zeigt Ihnen die 5 wichtigsten Schutzmaßnahmen für Android-Smartphones – von URL-Vorschau bis zu sicheren App-Einstellungen – damit Sie Online-Banking und Zahlungs-Apps schützen. Gratis-Ratgeber: Die 5 wichtigsten Schutzmaßnahmen für Ihr Android-Smartphone herunterladen

Die Täter gingen mit perfider Raffinesse vor. In Großbritannien überklebten sie beispielsweise legitime QR-Codes auf öffentlichen Parkscheinautomaten mit eigenen Codes. Autofahrer, die brav per Smartphone bezahlen wollten, landeten auf täuschend echt aussehenden Banking-Seiten – und gaben dort unwissentlich ihre Zugangsdaten preis.

Europol und Behörden aus Großbritannien, Deutschland, den Niederlanden, Singapur, Kanada und Zypern durchsuchten bei der Razzia 60 Adressen. Im Visier: drei große Betrugs- und Geldwäschenetzwerke, die systematisch Online-Zahlungssysteme missbrauchten.

Das Netzwerk “Aether”: Tausende Fake-Websites als Geschäftsmodell

Eine der aufgeflogenen Gruppen trägt den Decknamen “Aether” und war bereits zuvor für ihre professionelle Infrastruktur bekannt. Die Kriminellen erstellten Tausende gefälschter Websites, die nicht nur optisch perfekt waren, sondern auch technisch kaum von Originalen zu unterscheiden.

Zwischen 2016 und 2021 sollen die Täter fast 20 Millionen betrügerische Online-Abonnements abgeschlossen haben. Die Gelder flossen über ein komplexes Netz deutscher Bankkonten und Briefkastenfirmen, vornehmlich in Großbritannien und Zypern registriert. Besonders brisant: Diese Scheinfirmen wurden offenbar über spezialisierte “Crime-as-a-Service”-Anbieter aufgesetzt – Dienstleister, die Kriminellen fertige Unternehmensstrukturen für Betrugszwecke verkaufen.

Warum QR-Codes so gefährlich sind

Der Trick hinter Quishing ist so einfach wie effektiv: Während klassische Phishing-Mails mit verdächtigen Links oft von Sicherheitssoftware erkannt werden, tarnt sich der QR-Code als harmloses Bild. E-Mail-Filter schlagen nicht an, denn sie analysieren primär Text – nicht die in einem Code versteckten URLs.

Die Angriffswege sind vielfältig. Im physischen Raum kleben die Betrüger ihre QR-Codes auf Parkuhren, Restauranttische oder Ladesäulen für E-Autos. Digital verschicken sie die Codes per E-Mail oder SMS, getarnt als Zahlungsaufforderungen, Authentifizierungsanfragen oder Sonderangebote. Der Smartphone-Browser öffnet dann eine gefälschte Banking-Seite – und der Nutzer gibt ahnungslos seine Zugangsdaten ein.

Die Corona-Pandemie hat QR-Codes massentauglich gemacht. Doch gerade diese Gewöhnung schafft ein trügerisches Sicherheitsgefühl, das Kriminelle nun gezielt ausnutzen.

Deutschland im Visier: Zahlungsdienstleister als Schwachstelle

Besonders brisant: Die Ermittler fanden heraus, dass vier große deutsche Zahlungsdienstleister kompromittiert und für die betrügerischen Transaktionen missbraucht wurden. Eine kritische Schwachstelle in der Finanzinfrastruktur, die zeigt: Nicht nur Endkunden sind gefährdet, sondern das gesamte Payment-Ökosystem.

Die Europäische Agentur für Cybersicherheit (ENISA) warnte bereits im Oktober 2025 explizit vor der wachsenden Bedrohung. In ihrem Bericht zum Zeitraum Januar 2023 bis Juni 2024 nannte sie europäische Banken als häufigste Ziele von Cyberangriffen. Eine Analyse des finnischen IT-Unternehmens Tietoevry Banking vom April 2025 bestätigt: Digitale Zahlungsbetrügereien in Europa nehmen rasant zu – befeuert durch ausgefeilte Social-Engineering-Methoden und den Einsatz künstlicher Intelligenz.

Was Verbraucher jetzt wissen müssen

Die spanische Policia Nacional gab Ende Oktober 2025 konkrete Verhaltensempfehlungen heraus: Vor dem Scannen sollten Nutzer QR-Codes physisch auf Manipulationen prüfen – etwa auf überdeckende Aufkleber achten. Smartphones bieten oft die Möglichkeit, die hinterlegte URL vor dem Öffnen anzuzeigen. Diese Vorschau sollte unbedingt genutzt werden, um zu prüfen, ob die Domain tatsächlich zum erwarteten Dienst gehört.

Für Banken bedeutet der Fall eine klare Botschaft: Sicherheitssysteme müssen verdächtigen Traffic von gefälschten Seiten erkennen können – ohne die Nutzerfreundlichkeit zu stark einzuschränken. Doch die wichtigste Verteidigungslinie bleibt der aufgeklärte Kunde.

Die Zerschlagung der Netzwerke ist ein Erfolg. Doch die Werkzeuge und Methoden bleiben anderen Kriminellen zugänglich. Der Kampf gegen Quishing erfordert daher langfristig wachsame Verbraucher, investitionsbereite Banken und eine enge internationale Zusammenarbeit der Strafverfolger.

PS: Wer sich jetzt konkret vor gefälschten Zahlungsseiten und Datendiebstahl schützen möchte, findet im kostenlosen Ratgeber praktische Anleitungen – etwa zur URL-Prüfung, App-Berechtigungen und sicheren Zahlungs-Apps. Einfach herunterladen und Schritt für Schritt umsetzen, um Ihre Konten zu sichern. Jetzt Gratis-Sicherheitspaket für Ihr Android-Smartphone sichern