KI und QR-Codes: Die neue Welle der Cyber-Angriffe

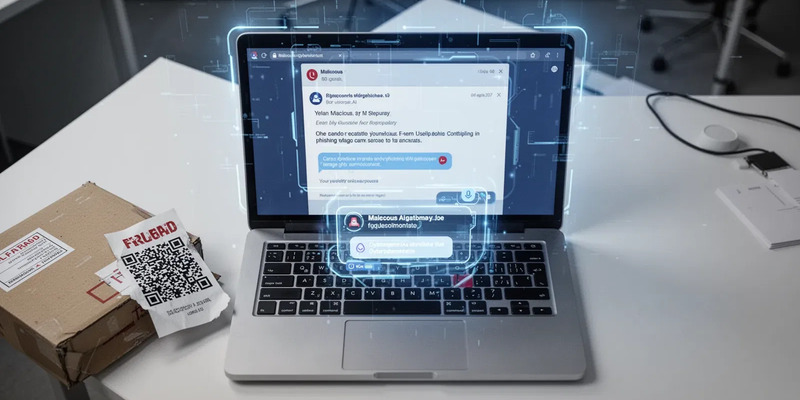

14.02.2026 - 01:21:12KI-generierte Phishing-Mails und tausende bösartige QR-Codes täglich stellen Unternehmen und Verbraucher vor immense Herausforderungen. Die Angreifer nutzen Schwachstellen in menschlicher Psyche und Technologie aus.

Die Cyber-Sicherheitslandschaft wird von einer doppelten Bedrohung erschüttert. Kriminelle setzen zunehmend künstliche Intelligenz (KI) und QR-Codes für hochwirksame Phishing-Angriffe ein. Aktuelle Warnungen von Sicherheitsforschern und Behörden zeigen einen dramatischen Wandel: Statt plumpen E-Mails mit Rechtschreibfehlern setzen Angreifer nun auf hyperrealistische, plattformübergreifende Täuschungsmanöver. Diese sind für Menschen und Technologie gleichermaßen schwer zu erkennen.

Zwei große Berichte unterstreichen diese Entwicklung in dieser Woche. Am 12. Februar veröffentlichte Googles Threat Intelligence Group (GTIG) Erkenntnisse zum Missbrauch von KI. Angreifer nutzen generative KI demnach für „superrealistische“ Phishing-Betrügereien und Malware. Einen Tag später folgte ein Report von Unit 42, dem Forschungsarm von Palo Alto Networks. Die Experten identifizierten einen massiven Anstieg von „Quishing“ – QR-Code-Phishing. Ihre Systeme entdecken durchschnittlich über 11.000 bösartige QR-Codes pro Tag. Diese Entwicklungen zwingen Unternehmen und Verbraucher, ihre Abwehrstrategien dringend zu überdenken.

Die KI-Täuschungsmaschine: Perfekte Phishing-Mails

Die Forschung von Google bestätigt, was Experten befürchtet haben: KI senkt die Einstiegshürde für Cyberkriminelle erheblich. Sie können nun komplexe Angriffe in großem Maßstab durchführen. Die KI generiert perfekt formulierte, kontextbewusste Phishing-E-Mails. Diese verweisen auf reale Projekte, Kollegen oder Lieferanten und sind von legitimer Kommunikation kaum zu unterscheiden. Damit umgehen die Kriminellen eines der häufigsten Warnsignale: schlechte Grammatik und Rechtschreibung.

Darüber hinaus nutzen Angreifer KI für ausgeklügelte Recherche. Sie durchforsten berufliche Netzwerke, Firmenwebseiten und Daten aus früheren Leaks. So erstellen sie hochgradig personalisierte und glaubwürdige Nachrichten. Dieses automatisierte Social Engineering baut eine plausible Hintergrundgeschichte auf. Fortgeschrittene Kampagnen integrieren sogar Deepfake-Stimmen und Videos, um Führungskräfte oder vertraute Kontakte zu imitieren – eine Taktik, die als „Vishing“ (Voice Phishing) bekannt ist. Die Angriffe entwickeln sich so vom simplen Passwortdiebstahl zu komplexen, psychologisch manipulativen Kampagnen, die das Fundament organisationalen Vertrauens ausnutzen.

„Quishing“ im Vormarsch: Die unsichtbare Gefahr im Code

Während KI die E-Mail-Bedrohungen verfeinert, eröffnet die Verbreitung von QR-Codes einen neuen, wirkungsvollen Angriffsvektor. Der Bericht von Unit 42 vom 13. Februar beleuchtet die wachsende Gefahr des „Quishing“. Angreifer nutzen das öffentliche Vertrauen in QR-Codes aus – eine Technologie, die während der Pandemie für kontaktlose Interaktionen allgegenwärtig wurde. Da das Ziel eines QR-Codes mit bloßem Auge nicht sichtbar ist, scannen Nutzer ihn oft unbedarft. Das macht ihn zum idealen Werkzeug für Kriminelle.

Die bösartigen Codes werden auf verschiedene Weise platziert: in E-Mails, die den Empfänger auffordern, einen Code zum Aktualisieren von Sicherheitseinstellungen, zum Zugriff auf ein Dokument oder zur Identitätsverifikation zu scannen. Diese Methode umgeht effektiv traditionelle E-Mail-Sicherheitsscanner, die Links und Anhänge, aber keine Bilder analysieren. Nach dem Scannen leitet der QR-Code auf eine gefälschte Login-Seite zur Passwort-Erbeutung, eine Seite zum Herunterladen von Malware oder ein betrügerisches Zahlungsportal weiter. Die tägliche Entdeckung von über 11.000 schädlichen Codes zeigt: Dies ist keine aufkommende, sondern eine weit verbreitete und aktive Angriffsmethode.

Abwehrstrategien: Skepsis und Verifikation sind der Schlüssel

Angesichts der wachsenden Raffinesse von Phishing-Angriffen müssen traditionelle Präventionsratschläge aktualisiert werden. Für Privatpersonen und Organisationen muss der Fokus vom Erkennen einfacher Fehler auf die Verifikation der Legitimität jeder unerwarteten Aufforderung umschwenken – egal wie überzeugend sie erscheint.

Gegen KI-gestütztes Phishing:

* Verifizieren, nicht vertrauen: Bestätigen Sie unerwartete oder dringende Anfragen – besonders bei Finanztransaktionen oder sensiblen Daten – über einen separaten, vertrauenswürdigen Kommunikationskanal. Ein kurzer Anruf oder eine neue Nachricht an eine bekannte Nummer kann einen Angriff vereiteln.

* Kontext hinterfragen: Seien Sie misstrauisch bei Anfragen, die ein falsches Gefühl von Dringlichkeit oder Autorität erzeugen. Dies ist eine Kern-Taktik des Social Engineering.

* Technische Abwehr verstärken: Setzen Sie Multi-Faktor-Authentifizierung (MFA) für alle möglichen Konten ein. MFA wirkt als entscheidende Sicherung, selbst wenn ein Angreifer ein Passwort erbeutet hat.

Gegen Quishing-Angriffe:

* Vor dem Scannen denken: Behandeln Sie QR-Codes mit dem gleichen Misstrauen wie unerwünschte E-Mail-Links. Seien Sie besonders vorsichtig bei Codes im öffentlichen Raum oder in unerwarteten E-Mails.

* Links vorab prüfen: Nutzen Sie ein mobiles Gerät oder eine App, die die URL-Zieladresse eines QR-Codes anzeigt, bevor der Browser die Seite automatisch öffnet.

* Kein Scannen für sensible Aktionen: Scannen Sie keine QR-Codes für Zahlungen, Passwortänderungen oder App-Downloads, es sei denn, Sie sind sich der Quelle absolut sicher.

Wer sich effektiv gegen KI-gestützte Phishing-Angriffe und Quishing schützen möchte, findet in einem praxisorientierten E‑Book konkrete Schutzmaßnahmen und Checklisten – ideal für Unternehmen und IT‑Verantwortliche. Der kostenlose Leitfaden erklärt aktuelle Bedrohungen, einfache technische und organisatorische Maßnahmen und wie Sie Mitarbeiter für psychologische Angriffsmuster sensibilisieren. Jetzt kostenloses Cyber-Security-E-Book herunterladen

Warum traditionelle Abwehrmaßnahmen versagen

Der Aufstieg von KI und Quishing zeigt eine strategische Verschiebung der Angreifer. Sie nutzen die Nahtstellen moderner Cyber-Abwehr aus. Diese Methoden sind darauf ausgelegt, sowohl automatisierte Sicherheitstools als auch die menschliche Intuition zu umgehen. KI-generierte Inhalte machen die jahrelange „Spot-the-Fake“-Schulung von Mitarbeitern wirkungslos. QR-Codes verlagern den Angriffspunkt aus der firmenüberwachten E-Mail-Umgebung auf oft ungeschützte private Mobilgeräte.

Dieser Trend wird durch die zunehmende Nutzung legitimer Plattformen für Angriffe verstärkt. Eine kürzliche Warnung deutscher Behörden beleuchtete eine Kampagne, die hochrangige Beamte über den Messengerdienst Signal angriff. Sie beruhte ausschließlich auf Social Engineering zur Account-Übernahme, ganz ohne Malware. Dieser Ansatz macht die Erkennung für traditionelle Sicherheitstools extrem schwierig. Unterdessen fügt die US-Behörde CISA weiterhin aktiv ausgenutzte Sicherheitslücken in ihren Katalog ein. Viele davon werden über Phishing als initialem Einstiegspunkt in ein Netzwerk verbreitet.

Die Zukunft erfordert eine proaktive Haltung, bei der statische Abwehr und reaktive Schulungen nicht mehr ausreichen. Organisationen müssen eine Kultur der gesunden Skepsis und kontinuierlichen Bildung etablieren, die moderne Bedrohungen adressiert. Sicherheitstrainings müssen Nutzer lehren, die Legitimität von Aufforderungen zu hinterfragen – nicht nur das Erscheinungsbild von Nachrichten. Für den Einzelnen bleiben die Grundprinzipien der Cyber-Hygiene die stärkste Verteidigung: Seien Sie skeptisch gegenüber unaufgeforderten Kontaktaufnahmen, verifizieren Sie Anfragen und sichern Sie Konten mit starken, einzigartigen Passwörtern und MFA.

@ boerse-global.de

Hol dir den Wissensvorsprung der Profis. Seit 2005 liefert der Börsenbrief trading-notes verlässliche Trading-Empfehlungen – dreimal die Woche, direkt in dein Postfach. 100% kostenlos. 100% Expertenwissen. Trage einfach deine E-Mail Adresse ein und verpasse ab heute keine Top-Chance mehr.

Jetzt anmelden.